Айез криптиране

Без съмнение, много компютърни потребители, достъп до интернет (и не само) са чували за този термин, тъй като данните за криптиране AES. Каква система, какви алгоритми, които използва и за какво се прилага, има идея доста ограничен кръг от хора. Обикновените потребители е като цяло ноу и не е необходимо. Въпреки това, помислете за това криптографска система, по-специално без ровене в сложни математически изчисления и формули, които биха били разбираеми за всяко лице.

Какво е най-AES-шифроване?

Нека започнем с факта, че самата система е набор от алгоритми, за да се скрие в първоначалния екран на някои предава, получени или се съхраняват от страна на потребителя на компютърни данни. Най-често се използва в Интернет технологиите, както се изисква, за да се гарантира пълна конфиденциалност на информацията, и се отнася до така наречените симетрични криптиращи алгоритми.

AES тип криптиране включва използването на данните за реализациите в защитена форма и обратния декодирането на същия клавиш, който е известен и изпращане и получаване на страна, за разлика от симетрично криптиране, в който двата бутона, предвидени за прилагане - открит и закрит. Така, че е лесно да се заключи, че ако и двете страни знаят правилния ключ, процесът на криптиране и декриптиране се извършва достатъчно просто.

Малко история

Видове AES криптиране

Evolution алгоритми са включени няколко междинни етапи, които основно са свързани с повишен дължина на ключа. Днес има три основни типа: AES-128 криптиране, AES-192 и AES-256.

Името говори за себе си. Digital Signage съответства на дължината на ключа, използван, изразено в бита. Също така, AES-шифроване се отнася за типа на блока, който работи директно с фиксирани единици данни за дължина, кодиращ всеки един от тях, за разлика от по-лайн алгоритми, които работят на единични символи отворено съобщение, те се превеждат в шифрован вид. По дължина на блок AES е 128 бита.

Говорейки на езика на науката, по същия алгоритъм, който използва AES-256 криптиране, означава операция въз основа на полином представяния на операции и кодове в обработката на двумерни масиви (матрици).

Как става това?

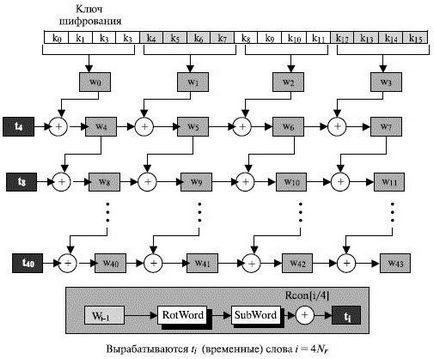

Алгоритъмът работи доста сложен, но включва използването на няколко основни елемента. Първоначално се използва двуизмерна матрица, циклите на преобразуване (кръгове), кръгли маси и ключовете и обратна първоначална пермутация.

криптиране на данните се състои от няколко стъпки:

- изчисление на всички клавиша кръг;

- байт заместване с помощта на S-Box основната маса;

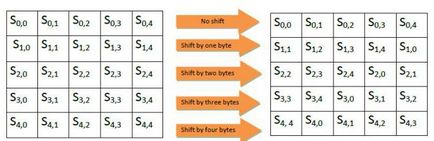

- смени форма с помощта на различни количества (виж фигура горе.);

- смесване на данни в рамките на всяка колона на матрицата (плесен);

- Добавяне форма и кръг от ключово значение.

Дешифриране се извършва в обратен ред, но вместо маса S-Box маса прилага обратни продукции, което беше споменато по-горе.

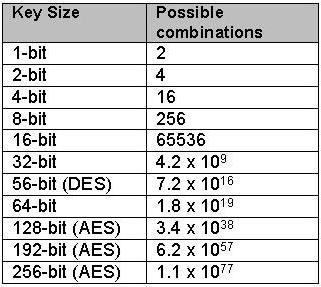

Ако например, ако дължината на ключа на 4 бита трябва да превъртите през всичките 16 етапа (кръгове), че е необходимо да се провери всички възможни комбинации, като се започне с 0000 и завършва 1111. Разбира се, такава защита прекъсва достатъчно бързо. Но ако вземем повече ключове до 16 бита изискват 65536 етапи, както и за 256-битов - 1.1 х 10 77. И както е посочено американски специалисти, за правилен подбор на комбинацията (ключ), ще отнеме около 149000 милиарда години.

Това се прилага, когато настройвате мрежата на практика: AES или TKIP?

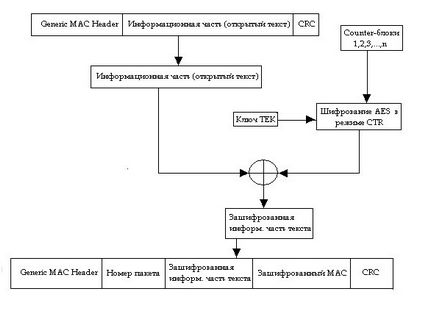

Сега е ред на използването на AES-256, за да кодира данните, изпратени и получени в безжични мрежи.

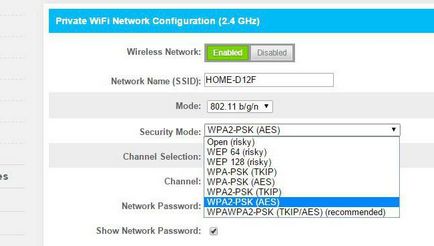

Като правило, всеки рутер (маршрутизатор), има няколко възможности за избор: Само AES, TKIP, AES и само + TKIP. Те се използват в зависимост от протокола (WEP или WEP2). Но! Система TKIP е остаряла, тъй като има по-ниска степен на защита или подкрепа 802.11n свързаност със скорост на данни, превишаваща 54 Mbits / сек. По този начин, за сключване на използването на приоритет AES с режим на сигурност WPA2-PSK е очевидно, въпреки че можете да използвате и двете алгоритми сдвоени.

Въпросите, свързани с надеждността и сигурността на AES алгоритми

Без съмнение, днес тази система и може да се смята за един от най-модерните, ако не една, а. Преди няколко години в интернет вълна от вирусни атаки, като в този програмист на вирус (и едновременно също изнудвач), проникваща компютри изцяло криптирани данни, изискващи декодиране за порядъчна сума пари. В този случай, се отбелязва в доклада, че криптирането се извършва с помощта AES1024 алгоритъм, който се смяташе доскоро, не съществуват.

Харесва ли ви или не, но дори и най-добре известен разработчик на антивирусен софтуер, включително и на "Лаборатория Касперски", когато се опитвате да разшифровате данни били безсилни. Много експерти признаха, че скандалната вируса Обичам те, след като заразени милиони компютри по целия свят и да ги унищожи важна информация в сравнение със заплахата се оказа детински приказки. В допълнение, Обичам те повече е насочена към медиите, както и новия вирус са имали достъп до поверителна информация само големите корпорации. Въпреки това, да се твърди, ясно, че тук е била използвана за криптиране AES-1024, никой не може.

заключение

Ако някаква степен обобщим, във всеки случай може да се каже, че AES-шифроване е далеч от най-модерните и защитени, без значение какво се използва дължината на ключа. Не е изненадващо, че този стандарт се използва в повечето криптосистеми и има достатъчно широка перспектива на развитието и подобрението в обозримо бъдеще, особено като най-вероятно може да бъде и комбиниране на няколко типа кодиране в една единица (например, едновременно приложение на симетрични и асиметрични или блок и поток криптиране).